根据约翰逊的证词,该计划始于一封具有说服力的电子邮件,似乎是由官方的谷歌警报发送的,提醒目标注意一份要求其账户数据的传票。该通知使用了真实的DKIM密钥,并来自谷歌的官方无回复域名,顺利通过了Gmail的过滤器,混入了合法的警报中。

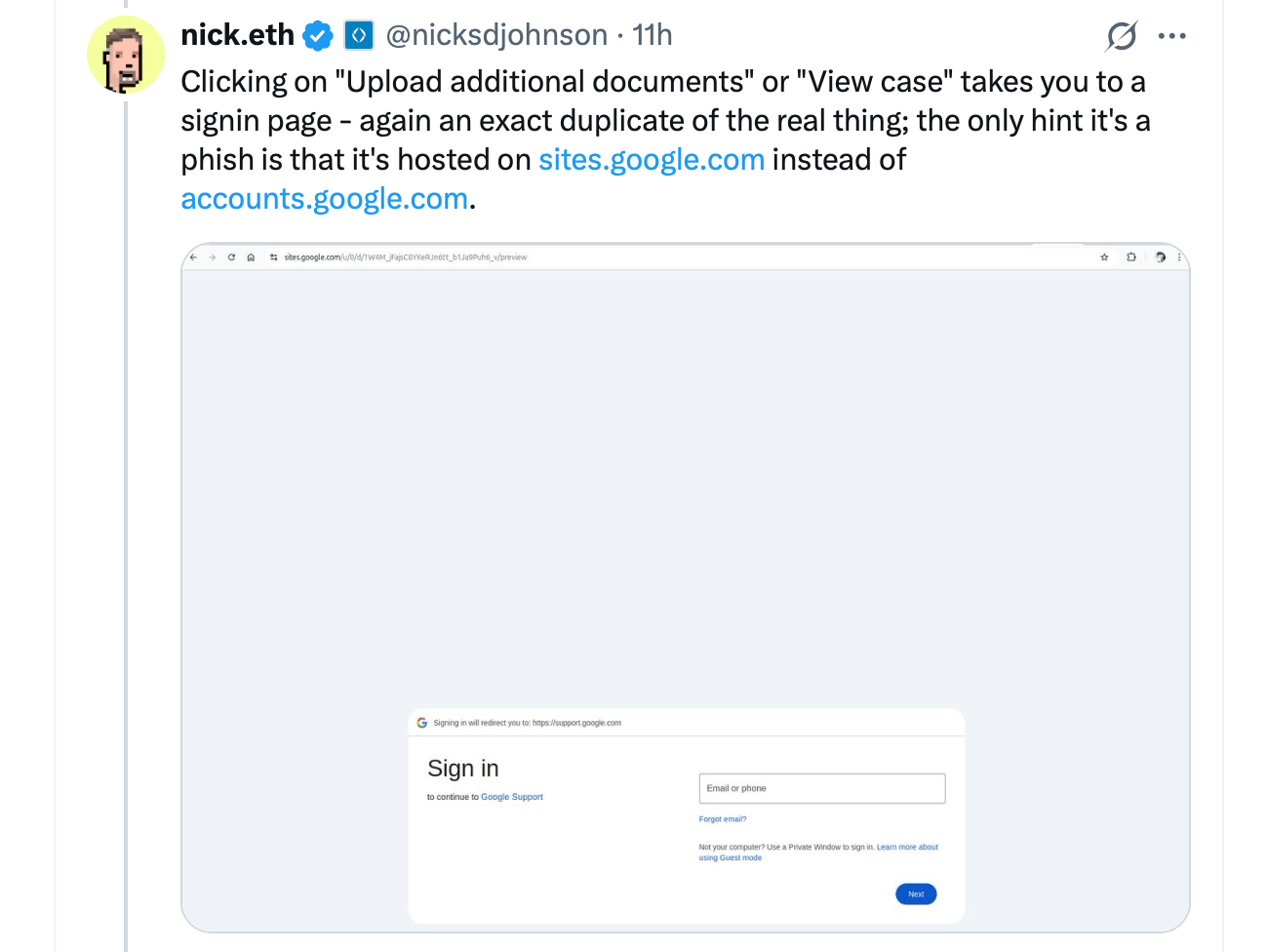

约翰逊观察到,其可信度因一个指向伪造支持门户的sites.google.com超链接而进一步提升,该门户模仿了谷歌的登录页面。开发者指出,这一骗局依赖于两个漏洞:谷歌网站对任意脚本的宽容,使得犯罪分子能够制作收集凭证的页面,以及OAuth的弱点。

攻击者注册了一个新域名,开设了一个谷歌账户,并构建了一个OAuth应用,其名称与钓鱼电子邮件的标题相同。一旦受害者授予访问权限,谷歌会自动生成一封安全警报电子邮件——完全签名且合法——然后攻击者将其转发给他们的目标。

约翰逊批评谷歌最初将该漏洞视为“按预期工作”,认为这个漏洞构成了严重的危险。伪造门户对sites.google.com的依赖进一步误导了用户,因为这个受信任的域名掩盖了恶意意图。谷歌在网站滥用报告方面的弱点加深了问题,减缓了删除的努力。

在公众压力加大后,谷歌转变了态度,承认了问题。约翰逊后来确认该科技公司计划修复OAuth缺陷。这一事件揭示了网络钓鱼日益精巧的手段,利用受尊敬的平台绕过防御。

安全专家呼吁保持警惕,敦促用户对意外的法律信函提出质疑,并在输入凭证之前仔细检查网址。谷歌尚未就该漏洞或其修复计划发布公开声明。此案揭示了对抗网络钓鱼的更广泛斗争,因为对手越来越多地将信誉良好的服务作为武器。

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。