根据区块链调查员ZachXBT的发现,与朝鲜侦察总局相关的网络犯罪单位拉撒路集团利用先进的战术突破了Bybit的系统。

该组织据称进行了细致的测试交易以探测漏洞,伪造了欺诈性交易签名,并在例行转账过程中劫持了交易所的冷以太坊钱包。

他们绕过多层安全措施的能力——可能通过被盗的私钥或网络钓鱼——突显了拉撒路集团在利用加密基础设施方面的深厚技术专长和适应能力。

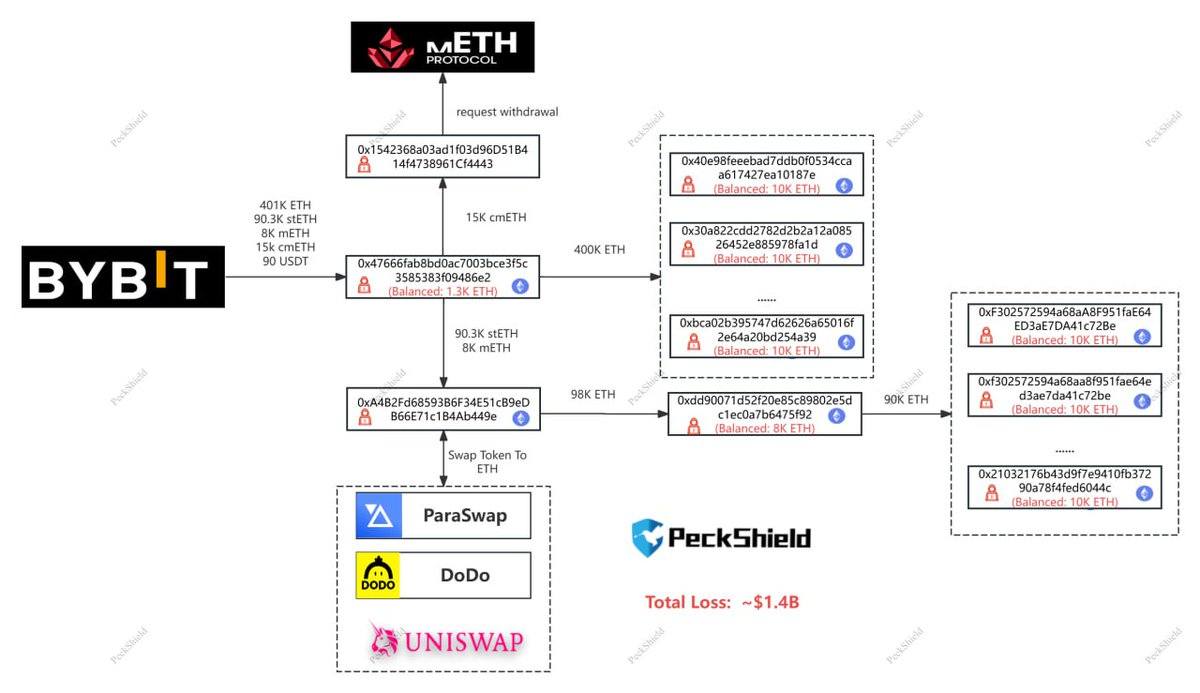

复杂的洗钱方法进一步区分了拉撒路的操作。在 siphoning 资金后,该组织迅速通过加密货币混合器和去中心化交易所(DEX)分散被盗资金,破坏交易轨迹以逃避检测。

拉撒路使用“链跳”,将任何基于区块链的资产转换为不同的币种,这是一种在之前攻击中精炼的战术。这些策略与2022年Ronin网络漏洞(6亿美元)和2023年Harmony Horizon Bridge盗窃(1亿美元)中使用的策略相似,展示了该组织在多年网络犯罪中的迭代改进。

通过Peckshield绘制的Bybit黑客攻击地图。

尽管安全措施高于正常水平,专家警告拉撒路的国家支持资源——包括专门的研发团队和之前盗窃的加密货币——使他们能够不断创新,超越许多私营部门的防御。

这一事件重新点燃了关于加密行业对国家级对手的准备程度的辩论。拉撒路在渗透许多项目、平台和交易所方面的成功突显了保护去中心化系统和代币的挑战。

随着拉撒路不断完善其战术手册,这次攻击成为网络犯罪分子与加密行业之间日益升级的军备竞赛的严峻基准。他们的技术精确性、操作耐心和国家赞助的结合使他们成为全球金融安全的持续且不断演变的威胁。

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。